Facebook (atau facebook) adalah sebuah layanan jejaring sosial dan situs web yang diluncurkan pada Februari 2004 yang dioperasikan dan dimiliki oleh Facebook, Inc.[1] Pada Januari 2011, Facebook memiliki lebih dari 600 juta pengguna aktif.[5][6] Pengguna dapat membuat profil pribadi, menambahkan pengguna lain sebagai teman dan bertukar pesan, termasuk pemberitahuan otomatis ketika mereka memperbarui profilnya. Selain itu, pengguna dapat bergabung dengan grup pengguna yang memiliki tujuan tertentu, diurutkan berdasarkan tempat kerja, sekolah, perguruan tinggi, atau karakteristik lainnya. Nama layanan ini berasal dari nama buku yang diberikan kepada mahasiswa pada tahun akademik pertama oleh administrasi universitas di AS dengan tujuan membantu mahasiswa mengenal satu sama lain. Facebook memungkinkan setiap orang berusia minimal 13 tahun menjadi pengguna terdaftar di situs ini.

Facebook didirikan oleh Mark Zuckerberg bersama teman sekamarnya dan sesama mahasiswa ilmu komputer Eduardo Saverin, Dustin Moskovitz dan Chris Hughes.[7] Keanggotaan situs web ini awalnya terbatas untuk mahasiswa Harvard saja, kemudian diperluas ke perguruan lain di Boston, Ivy League, dan Universitas Stanford. Situs ini secara perlahan membuka diri kepada mahasiswa di universitas lain sebelum dibuka untuk siswa sekolah menengah atas, dan akhirnya untuk setiap orang yang berusia minimal 13 tahun.

Studi Compete.com bulan Januari 2009 menempatkan Facebook sebagai layanan jejaring sosial paling banyak digunakan menurut pengguna aktif bulanan di seluruh dunia, diikuti oleh MySpace.[8] Entertainment Weekly menempatkannya di daftar "terbaik" akhir dasawarsa dengan komentar, "Bagaimana cara kita menguntit bekas kekasih kita, mengingat ulang tahun rekan kerja kita, mengganggu teman kita, dan memainkan permainan Scrabulous sebelum Facebook diciptakan?"[9] Quantcast memperkirakan Facebook memiliki 135,1 juta pengunjung bulanan di AS pada Oktober 2010.[10] Menurut Social Media Today pada April 2010, diperkirakan bahwa 41,6% penduduk Amerika Serikat memiliki akun Facebook.[11]

Dikutip Oleh Wikipedia

Hacking ?

Analisa

Facebook didirikan oleh Mark Zuckerberg bersama teman sekamarnya dan sesama mahasiswa ilmu komputer Eduardo Saverin, Dustin Moskovitz dan Chris Hughes.[7] Keanggotaan situs web ini awalnya terbatas untuk mahasiswa Harvard saja, kemudian diperluas ke perguruan lain di Boston, Ivy League, dan Universitas Stanford. Situs ini secara perlahan membuka diri kepada mahasiswa di universitas lain sebelum dibuka untuk siswa sekolah menengah atas, dan akhirnya untuk setiap orang yang berusia minimal 13 tahun.

Studi Compete.com bulan Januari 2009 menempatkan Facebook sebagai layanan jejaring sosial paling banyak digunakan menurut pengguna aktif bulanan di seluruh dunia, diikuti oleh MySpace.[8] Entertainment Weekly menempatkannya di daftar "terbaik" akhir dasawarsa dengan komentar, "Bagaimana cara kita menguntit bekas kekasih kita, mengingat ulang tahun rekan kerja kita, mengganggu teman kita, dan memainkan permainan Scrabulous sebelum Facebook diciptakan?"[9] Quantcast memperkirakan Facebook memiliki 135,1 juta pengunjung bulanan di AS pada Oktober 2010.[10] Menurut Social Media Today pada April 2010, diperkirakan bahwa 41,6% penduduk Amerika Serikat memiliki akun Facebook.[11]

Dikutip Oleh Wikipedia

Hacking ?

Hari ini saya menyadari ada yang tidak

beres dengan status teman-teman facebook saya. Banyak yang mendadak

statusnya berisi promosi suatu link bahkan hingga berkali-kali. Apa

gerangan yang terjadi? Dalam artikel ini saya akan membedah teknik

penyebaran status berantai tersebut.

Analisa

Mari kita mulai analisa kita dengan

mengambil sample satu URL jebakan, yaitu tinyurl.com/sampahh. Ini adalah

url versi pendek yang bila diklik akan melakukan redirect ke url

aslinya, yaitu:

http://m.facebook.com/connect/prompt_feed.php?display=wap&user_message_prompt='

URL tersebut akan saya pecah menjadi 3 bagian:

-

http://m.facebook.com/connect/prompt_feed.php

-

?display=wap&user_message_prompt=

-

'

Bagian pertama adalah URL untuk update

status. Bagian kedua adalah query string parameter yang terdiri dari dua

parameter, yaitu display dan user_message_prompt. Bagian ketiga adalah

isi dari parameter user_message_prompt yang merupakan payload javascript

untuk mengubah status secara otomatis.

The Prompt

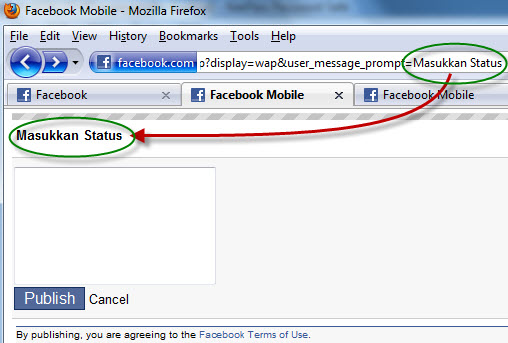

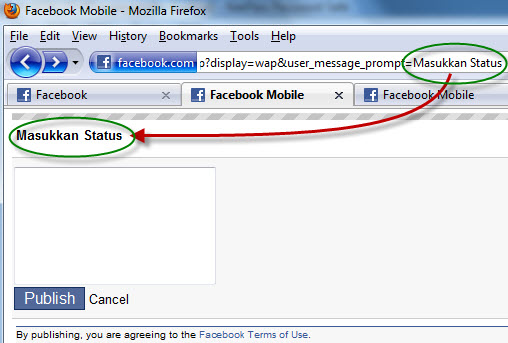

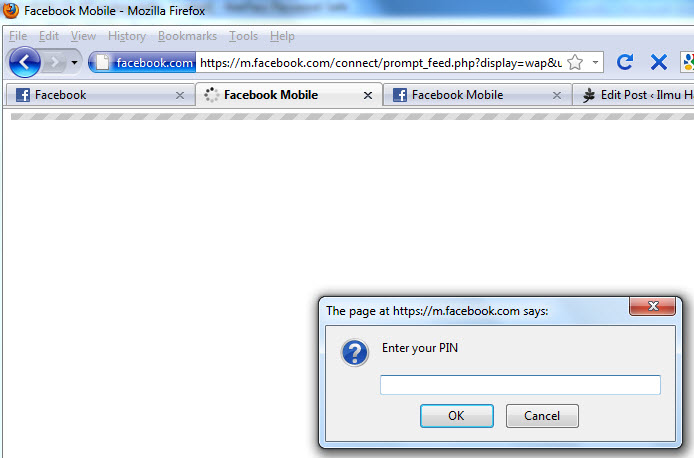

Sebelum masuk lebih jauh membahas

payloadnya, mari kita lihat dulu bentuk tampilan dari URL untuk mengubah

status ini. Gambar ini adalah screenshot ketika browser membuka URL:

http://m.facebook.com/connect/prompt_feed.php?display=wap&user_message_prompt=Masukkan Status

Dari gambar di atas kini kita memahami fungsi dari parameter

user_message_prompt, yaitu sebagai judul pertanyaan/prompt. Agar user

mengerti apa yang harus diinputkan, dalam setiap prompt harus diberi

judul yang jelas, contohnya: “Input your PIN”, “Enter your Name”,

“Password:” dan sebagainya. Silakan anda mencoba bermain-main dengan

mengubah-ubah nilai user_message_prompt sesuka anda di address bar dan

perhatikan apa yang terjadi.

Reflected Cross Site Scripting

Normalnya user_message_prompt diisi dengan murni teks saja berupa

instruksi/petunjuk apa yang harus diinputkan user. Bila parameter

user_message_prompt berisi teks murni saja, maka tidak ada yang perlu

dikhawatirkan, namun bagaimana bila parameter tersebut diisi dengan kode

HTML atau javascript?

Perhatikan apa yang terjadi bila user_message_prompt diisi dengan kode HTML:

Hello!!

Perhatikan juga apa yang terjadi bila user_message_prompt diisi dengan kode HTML:

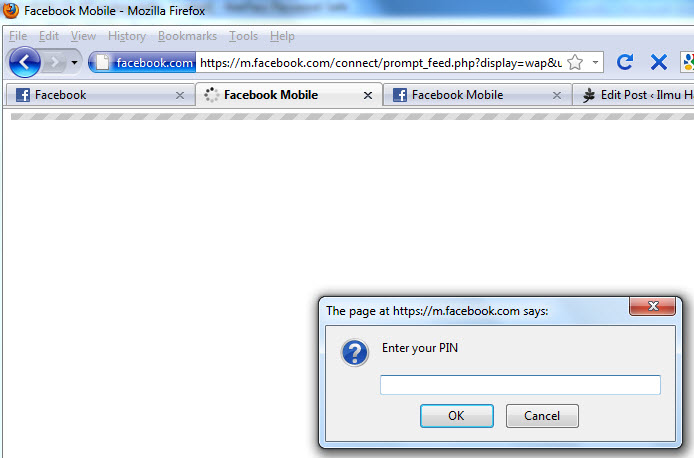

Bagaimana bila user_message_prompt tidak

hanya diisi dengan kode HTML, tapi diisi dengan kode javascript? Mari

kita coba memasukkan javascript sederhana berikut ini:

<script>prompt("Enter your PIN");script>

Kita sudah melihat bagaimana

user_message_prompt tidak hanya bisa diisi dengan normal teks, namun

juga bisa diisi dengan kode HTML dan javascript yang dieksekusi browser.

Ini adalah vulnerability yang disebut dengan XSS (Cross Site

Scripting), lebih tepatnya reflected-XSS (karena kode yang diinjeksikan

dalam URL “dipantulkan” kembali sebagai response HTTP).

The Payload

Dalam contoh sebelumnya kita mencoba

memasukkan javascript sederhana yang hanya menampilkan prompt input

kepada user. Sebenarnya javascript bisa dipakai untuk melakukan hampir

apa saja mulai dari yang sekedar iseng seperti mengubah status, sampai

yang serius seperti seperti mencuri cookie korban atau take-over

komputer korban dengan mengeksploitasi kelemahan pada browsernya.

Hal-hal inilah yang disebut dengan payload. Attacker bebas memasukkan

payload apa saja yang dia inginkan seperti mengubah status, mencuri

cookie dsb.

Perhatikan kembali isi parameter user_message_prompt yang didapat dari tinyurl.com/sampahh:

user_message_prompt='

Bagi pembaca yang jeli tentu merasa aneh, kenapa ada karakter

single-quote (‘) sebelum tag script? Perlukah karakter single-quote ini?

Jawabannya adalah tidak perlu sama sekali. Saya melihat semua yang

membuat url sejenis ini dalam payloadnya selalu ada karakter

single-quote di depan tag script. Mungkin pembuatnya hanya ikut-ikutan

saja tanpa benar-benar mengerti apa yang terjadi, karena dia mencontoh

orang lain memakai single-quote, maka diapun ikut memakai single-quote.

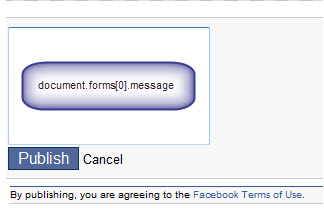

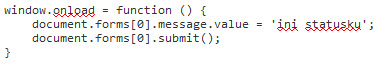

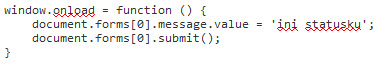

Payload untuk mengubah status sebenarnya sangat sederhana. Berikut ini

adalah payload untuk mengubah status di facebook secara otomatis:

Onload adalah event yang terjadi bila

suatu halaman web selesai di-load. Baris pertama pada kode di atas

artinya meminta browser untuk mengeksekusi sebuah fungsi secara otomatis

ketika halaman ini selesai diload. Fungsi yang dimaksud terdiri dari

dua baris kode sederhana untuk mengubah nilai textarea message dan

melakukan submit form.

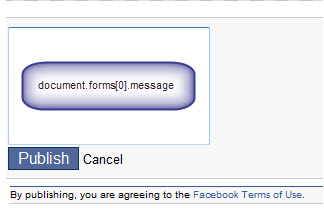

Baris kedua dimaksudkan untuk mengubah nilai dari textarea bernama message seperti gambar di bawah ini.

Langkah terakhir adalah memanggil fungsi

submit() untuk melakukan submit form. Jadi sangat sederhana cara untuk

mengubah status secara otomatis, cukup dua langkah saja, mengisi message

dengan isi status, lalu submit, status pun selesai diubah.

Varian Lain dengan IFRAME

Saya juga menemukan varian lain yang memakai iframe. Varian ini lebih

berbahaya karena bisa disisipkan dalam web apapun dan bisa dengan mudah

melakukan pengubahan status berulang kali. Salah satu teman facebook

saya menjadi korban freesmsvoip.com sampai berkali-kali.

Kenapa bisa kena sampai berkali-kali? Mari kita lihat potongan awal source html dari www.freesmsvoip.com.

SMS Gratis Semua Operator - Kirim SMS Gratis Via Internet - SMS Gratis Online - Widget SMS Gratis

Perhatikan pada baris pertama ada tag iframe dengan src yang juga

mengeksploitasi XSS vulnerability pada

m.facebook.com/connect/prompt_feed.php. Tag iframe ini tidak hanya ada

pada halaman depan saja, namun pada setiap halaman di web tersebut.

Akibatnya bila pengunjung hanya melihat halaman depan saja, dia hanya

kena satu kali, bila dia juga berkunjung ke halaman-halaman lain, maka

dia akan melakukan update status berkali-kali.

Berbeda dengan kasus yang memakai jasa pemendek url seperti tinyurl.com,

serangan memakai iframe bisa dilekatkan pada halaman web yang tampak

normal, baik hati dan tidak sombong. Dengan maraknya kasus eksploitasi

XSS dengan url-shortener, orang akan semakin curiga bila menerima link

yang dipendekkan karena user tidak tahu url itu akan dibelokkan ke mana.

Menerima url yang dipendekkan kini mirip dengan menerima paket yang

tidak jelas apa isinya, buku atau bom. Namun berbeda kasusnya dengan url

yang panjang, orang cenderung tidak curiga bila menerima url panjang,

apalagi domainnya tampak seperti situs baik-baik.

Dari web Ilmu Hacking

Keylogger :

Keylogger adalah aplikasi yang bisa merekam aktifitas pengguna komputer. Berasal dari kata kerja “log”. Orang/program yang melakukan aktifitas log ini namanya “logger”. Sedangkan “logging” berarti adalah istilah untuk kegiatan “merekam” aktifitas log-nya. Yaaah…. bahasa inggris gitu deh. Hehehe..

Banyak metode untuk merekam aktifitas

pengguna komputer… Ada yang berdasarkan key stroke (rekaman langsung

semua kata yang dipencet di keyboard), ada yang memantau clipboard

Windows (yang pake Windows nih..), ada juga keylogger yang secara

terang-terangan memiliki interface yang cantik, padahal ternyata menipu.

Dan mungkin masih banyak lagi cara-cara “logging” aktifitas pengguna

dengan memanfaatkan keylogger. Langsung ke praktek yuyayu..?!

Sebelumnya, ada alasan mengapa saya

menulis tentang keylogger ini. Saya mengutip pembicaraan seorang ahli

keamanan komputer yang menjelaskan kurang lebih begini:

“Keylogger adalah aplikasi yang bisa merekam password yang di ketik oleh pengguna”.

Pernyataan ini sedikit menggelitik bagi saya. Ya, padahal itu adalah salah satu penerapan dari keylogger! Tapi bukan itu saja yang bisa dilakukan keylogger! Paham?

Tapi karena yang ngomongnya adalah

seorang ahli sekuriti, mungkin saya bisa menerima statement beliau

diatas itu. Tapi alangkah baiknya kalo menjelaskan kepada orang yang

awam komputer itu se-jelas-jelasnya. Jangan sepotong-sepotong. Tapi

mungkin jika kita takut mereka orang-orang awam ini malah jadi bingung,

bisa gunakan analogi atau ilustrasi ringan, dan gak usah bahas masalah

teknisnya… Karena pembodohan masyarakat bisa berasal dari hal-hal kecil

seperti ini. Hehehe…

Pertama, mari kita bahas keylogger yang

membaca clipboard Windows… Sebagai contoh, kita coba meng-copy kata ini:

“s3cr3t_pa5sw0rd”. Copynya dari aplikasi mana saja… Notepad juga boleh

lah… Terus setelah kita mengcopy kata tersebut. Silakan ke

Start->Run. Dalam input-an isi dengan “clipbrd” dan tekan [ENTER].

Sehingga anda melihat window sebagai berikut:

- Tampilan Clipbrd Windows

Binggo, ternyata semua aktifitas copy (sebelum di paste) di taronya di clipbrd toh..??

Hmm… Sudah banyak keylogger yang memonitor clipbrd Windows anda loh.

Hati-hati klo PC anda sudah terinfeksi keylogger semacam ini, jangan

sekali-kali meng-copy password (ATAU JUGA kata-kata penting lainnya). Karena semua yang anda copy, pasti masuk ke clipbrd…!!

Sekarang contoh selanjutnya: keylogger

yang tidak anda sangka-sangka adalah sebuah keylogger… Hehehe… Inilah

dia, aplikasi kecil buatan saya waktu masih pintar ngoding (hahaha).

Aplikasi lucu ini secara sepintas seperti aplikasi ramalan cinta biasa.

Tapi dibalik itu semua, saya sudah menanamkan keylogger di inputannya.

Aplikasinya bisa dilihat seperti ini:

- Tampilan LoveMetre

Simple ‘kan? Dan anda mestinya langsung ngerti… (Tombol “PORTEND” maksudnya “RAMAL”)

Sebagai contoh, saya masukan nama JOKO

sebagai sang korban. Si JOKO pertama-tama saya yakinkan bahwa nama cewe

yang dia taksir ga akan ketahuan. Soalnya lihat aja tuh, input yang

dimasukkannya disembunyikan pake karakter (*). Ya ‘kan?

Joko percaya-percaya aja sama saya. Dia

kemudian memasukkan nama cewe yang dia taksir ke dalam inputan tsb. Dan…

ramalannya mengatakan kecocokan antara JOKO dan si do’I adalah 70,5%

euy!! Terlihat wajah Joko yang berseri-seri… Oke sampai sini biarin aja

dulu dia senang bahagia hehey… Dan ketika si Joko udah pulang, saya buka

deh file hasil rekam aplikasi ini bernama “JOKO.txt”… Inilah dia

hasilnya tadaaa…

- Hasil KeyLogging Ramalan Cinta

Nah sekarang anda sudah tau kan apa itu keylogger dalam arti yang sebenarnya?

KEYLOGGER GA HARUS MEREKAM PASSWORD! Ya, rekam apa saja… Tapi ya emang udah barang tentu yang paling enak di rekam adalah yang berharga-berharga

seperti password, no kartu kredit, dsb. Untuk itu keylogger lebih

sering memantau yang kayak gitu-gitu ketimbang yang kayak gini-gini.

Hehehe…

Jangan salah kaprah tentang keylogger. Sedikit aja salah menjelaskan, kasihan ke orang awam… Hehehe

0 Komentar

Terimakasih telah berkomentar